视频

我可以毫不客气地说,不愿意用最强有力的安全保障措施来保护你的数字ID、密码、密钥和其他重要信息真的是非常、非常错误的。对于即将迎来爆发性增长的物联网(IoT)来说,这一点尤为如此。

若想让物联网能够被广泛接受,其结点的身份(即 ID)就必须经过验证并且是可信任的。简而言之,身份无需经过验证的物联网不是一种聪明的做法。这也正是我们这篇文章的标题“不要做开门揖盗的傻事”的由来。

每天好像都有新的且危险性不断增强的病毒向数字世界发起进攻。类似 Heartbleed、Shellshock、Poodle、以及 Bad USB 这样的病毒在2014年让许多无辜的人饱受各种风险的困扰,而且这种困扰还会一直延续下去。一个很能够说明问题的例子就是俄罗斯网络黑帮(又被称为 CyberVor),他们已经将十亿以上用户的密码和身份暴露于世,这还只是截止到目前的统计数字。令人感到可怕的是,他们的攻击目标往往都是那些防范极 为严密、本来是要为人们提供保护的机制。

如果你认真地想一想就会发现,这与 HIV/AIDS(艾滋病)病毒攻击的方式有某些相似之处,因为艾滋病病毒攻击的对象就是用来保护宿主器官的免疫系统。由于数字保护机制本身成为攻击的目 标,这些机制就必须要得到巩固。考虑到随着物联网飞速发展的来临让整个数字世界正在经历自己的“宇宙大爆炸”时代,这一点就变得越来越重要了。随时保持互 联的大趋势将会引发数十亿台微小的传感器和通信处理器逐渐遍布地球的各个角落,就像四处纷飞的灰尘颗粒一样。根据高德纳公司的预测,用于信息处理、通信和感应的半导体器件(也就是构成物联网的主力军)在2015年的增长速度将会超过36%,远远超过整个半导体市场5.7%的增长速度。大爆炸带来大增长,也就是大机遇。

物联网将会以极高的数量级扩大易受病毒感染的结点数量,从而为黑客的攻击提供靶子。不难看出,物联网若想被广泛接受的话,除了无所不在(以及无所不 能)的特性之外,对于其所传输数据的可信性将会是非常必要的。没有可信性,物联网就不可能一飞冲天,道理就这么简单。实际上,人们公认的互联网发明人 Vint Cerf 对这一点表示完全赞同并且强调,物联网需要有极强的验证机制。换句话说,没有安全保障就不会有物联网!

物联网需要强大的安全保障机制的理由还有很多。因为世界已经实现了数字互联,金融和其他敏感的交易几乎无一例外地通过电子方式进行。例如,再也不需 要用纸质支票进行支付或者取消支付了,现在只需要一个扫描的电子图片就可以了。实际上,恐怖分子对美国的911袭击导致净空和冻结纸质支票的交付,但是为 了保持经济的持续运行,反而到加快了使用图像清算支票的步骤。

货币现在只是一种电子数据,所以每个人、每家企业都会面临由于数据被盗而直接导致的财务损失风险。明白了吗,现在金钱存放的地方是数据银行,所以犯罪分子的作案目标就是数据。尽管数字系统被入侵事件一般都会公开报道,但是对于系统被入侵所导致的企业重大财务损失却鲜有公开的谈论。这个责任是真实存在的而且正在不断增大。当某一天由于企业的防护措施被打破而引起大股东的质询或者股民的集体诉讼时,企业的高管们对此一点都不应该感到惊讶。

由于企业的一时疏忽,上百万客户的身份和敏感财务信息有可能会被暴露在大庭广众之下,更不幸的是,企业也很可能没有采取所有必要的措施来确保自身产 品、数据和系统的安全。由此而导致的个人数据曝光以及产品被他人克隆都意味着财务上的损失,而随着损失接踵而来的就是法律诉讼。

专事民事侵权和证券官司的律师有一套自己的逻辑,他们认为:如果防止黑客入侵和产品克隆的方法已被证明是存在的,那么企业领导人(就是那些企业高 管)就应该负有实施这些保护机制(如基于硬件的密钥存储)的诚信责任,而且更为重要的是,不这么做很可能就会被视为是一种过失。无论你是否同意,这一论点 非常可行、合理,胜诉的可能性也很高。

一些企业的首席执行官已经开始让自己企业的系统和产品配备强大的基于硬件的安全设备,但是他们的工作都是悄悄地进行,没有告诉他们的竞争对手。这样一来除了避免出现法律诉讼的可能外,他们在竞争中还让自己占有了优势。

软件、硬件及黑客

为什么黑客能够从系统中渗透过去,盗取密码、数字ID、知识产权、财务数据以及其他机密呢?这是因为到目前为止,人们一直只通过软件来保护其系统不受黑客的攻击。软件是黑客的挚爱,因为软件就是黑客的生存环境所在。

问题是流氓软件能够读取系统的存储设备,所以将密码、数字ID、密钥、以及其他重要内容存放在这里并不是一个很好的方法。根本问题是,所有软件都很 容易受到攻击,因为无论开发人员花费多大的精力,软件当中总是会有漏洞存在。所以说,将重要内容存储在硬件当中是不是会更好一些呢?

硬件是更好的解决方法,但是通过对硬件的实际探测也可以读取标准集成电路上的内容,同时,强大的分析工具可以很快地从硬件中获取相关的秘密。幸运的是,这一漏洞可以得到解决。

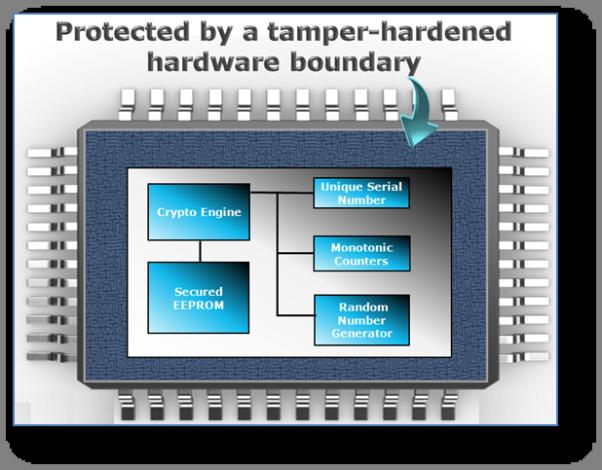

硬件密钥存储器件已经发展出了几代产品,通过物理屏障和密码措施可以保护密钥不被盗取,能够经受住最为强悍的外来攻击。密钥一旦被安全锁入受到保护 的硬件当中,攻击者就再也无法看到他们从而也就无法进行攻击了,因为他们无法攻击他们看不到的东西。可靠的硬件密钥存储器件 - 特别是 Atmel 公司的 CryptoAuthentication - 采用了密码算法和得到特别加固的硬件边界双重保护,让攻击者盗取密钥和其他敏感信息的目的无法得逞。

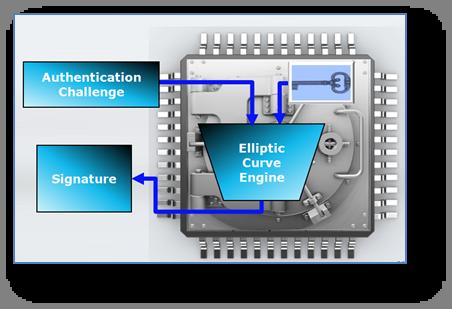

这种保护措施背后的思路是,密码防护手段的安全程度取决于密钥存放的安全程度,但是,如果只是把密钥锁定在一个地方当然是没有任何用处的。需要有一套机制能够在使用密钥的同时又不会让其暴露 - 这就是 CryptoAuthentication 方法的另外一个组成部分,即加密引擎,负责编码过程和算法。获取密钥同时又不会导致其暴露的一个简单方法是通过口令(通常是随机数字)、密钥、以及加密算法创建独一无二的且不可逆的特征,让受到保护的密钥不会被任何人看到。

加密引擎可以让复杂的数学公式运算变轻松,同时让密钥保存在一个牢固的、受到保护的硬件中。硬件密钥存储与加密引擎相结合,在让密钥的使用方便快捷的同时又确保密钥超级安全、尺寸细小、且价格优惠。

鉴于与基于硬件的安全措施相关的工程设计非常复杂,Atmel 公司承担了所有的加密工程工作,所以客户无需成为一个加密专家。为了体验 Atmel 硬件密钥存储器件的强大功能,您可以先从这里开始。您将有机会获得免费的 CryptoAuthentication 开发工具。